语音助手又一漏洞被发现,黑客的指令就藏在失真噪音里

张嘴就喊 Siri、Alexa 和 Google Assistant 干活,可能会给你「老子就是钢铁侠」的错觉。

希望你还没对它们产生深度依赖,因为又一个语音助手的漏洞被发现了。

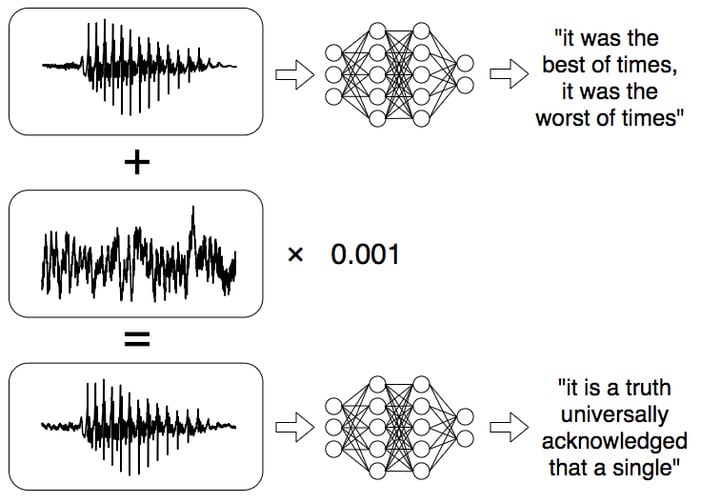

来自加州大学伯克利分校的研究团队最近发现,黑客可以轻易将指令伪装成轻微的失真噪音,植入你播放的音乐、视频或有利专注工作的白噪音等。

(亚马逊的 Echo 音箱,图自 thesun.co.uk)

测试发现,苹果的 Siri,亚马逊的 Alexa 和 Google Assistant 都未能逃过一劫,成功率甚至高达 100%。

这种伪装说不上非常高超,但确实人耳无法察觉。秘密指令可以指示你的语音助手做各种事情,比如拍照、打电话或是给你暗恋的女生发肉麻短信。

(漏洞利用的原理展示)

研究人员 Nicholas Carlini 和 David Wagner 在接受《纽约时报》采访时认为,这是给专家们的一个警告,因为这个漏洞可能被用于更邪恶的用途。比如说,悄悄废掉你家的智能门禁、把你的银行卡余额清空,或是在购物网站上疯狂买买买。

我大胆假设一下,一些有恶意的人很可能也在研究我们所发现的漏洞。

换句话说,当你像苹果 HomePod 广告一样在家嗨歌,等 party 落幕时你的银行卡很可能就空空如也了。

他们希望通过公开研究结果和代码,避免这种漏洞落入不法之徒的手里。

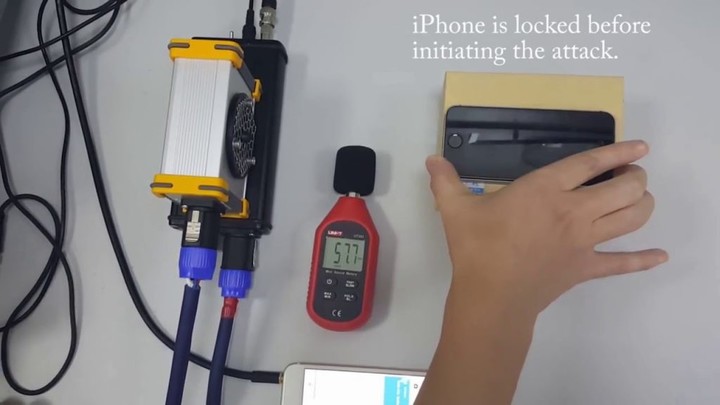

这也不是语音助手第一次被发现漏洞了。在 2017 年 9 月,浙江大学一项研究发现,将指令变成「海豚音」就能轻易骗过语音助手。

研究人员将这种技术称为「海豚攻击」( DolphinAttack)。他们将人声的语音指令转换为频率高于 20000 赫兹的超声波,人耳完全听不见也无法识别,但语音助手都能听懂。

(图自 The DolphinAttack 研究团队)

在当时的测试里,从苹果、亚马逊到三星、华为和联想的语音助手几乎全数沦陷,就连奥迪 Q3 都被控制重新导航。这个结果让人震惊。

但让人松一口气的是,「海豚攻击」的漏洞带有距离局限。它必须在几英尺甚至是几英寸之内才能有效攻击,而且需要在相对安静的环境下操作——测试发现,在办公室的成功率高达 100%,咖啡厅降为 80%,而人来人往的街上只有 30%。

(苹果的 HomePod,图自 time.com)

对于这次的「噪音伪装」漏洞,Google 回应称,他们有一些功能可以减轻因此带来的风险。比如用户可以启用语音匹配功能,只有在识别用户本人语音的时候,Google Assistant 才会唤醒进行在线购物、访问个人信息等操作。

亚马逊也表示有类似的保护措施:在购买和智能门锁解禁等场景,用户可以设定需要提供口头 PIN 码才能进行。

而苹果则称,他们的额外安全功能可以阻止 HomePod 随意开门,而 Siri 在访问敏感数据或打开应用程序等命令之前,iPhone 和 iPad 必先处于解锁状态。

(Google Assistant,图自 channelnews.com)

虽然有一定的保护措施,但要完全解决用户的安全顾虑或许还很漫长。

抛开这两次漏洞不谈,语音助手被电视广告唤醒完成购买行为的新闻时而有见,而关于语音助手是否在窃听的隐私问题也在一直热议。

2017 年研究机构 Juniper Research 的一份报告称,到 2022 年,全美将有 55% 的家庭装有智能语音助手设备。

题图来自 NBC News