互联网时代的福尔摩斯

火花,发生在一刹那间。

在几千米下的地面看来,仿佛只是火柴点燃的微光。可高空之中的客机,已经在爆炸轰隆的巨响中升腾起冲天火光,客舱内顿时哀嚎四起,熟睡中的乘客还来不及惊恐就被火光吞没……

1 月 8 日凌晨,乌克兰国际航空公司的 PS752 航班在德黑兰霍梅尼国际机场附近坠毁,机上 167 名乘客和 9 名机组人员无一生还。

▲ 失事客机残骸. 图片来自:CNN

当时正值美伊两国因为一起刺杀事件剑拔弩张的敏感时期,这起空难吸引了全球的目光。

尽管美国国防部指出飞机可能是被导弹击落的,但并没有给出实质的证据,而伊朗则坚称飞机失事原因是「引擎故障」,还列举了一系列证据。

可到了 1 月 11 日,伊朗却突然声明称失事客机是被意外的人为错误击中。最先将用缜密的证据揭开这起飞机失事原因的,并非美国的情报部门,而是民间一个独立的调查机构 Bellingcat。

他们不是什么身怀绝技的特工,有的只是一台电脑,而破案的线索都来自于公开的互联网数据。

伊朗失事客机调查始末:在互联网中寻找真相的拼图

当 PS752 航班失事的消息传出,独立调查机构 Bellingcat 的创始人 Eliot Higgins 就收到了众多网友发来的照片和视频,过去的经验告诉他,这起空难可能并非「引擎故障」这么简单。

跟过去一样,Eliot Higgins 要做的,是利用开源情报(open source intelligence),收集、保存、验证和分析公开可用的证据,拼凑起事实的原貌。

一些网友上传的机翼碎片吸引了调查人员的注意,因为机翼碎片中遍布着多个黑点,有可能是导弹飞散的弹片造成的,2014 年被导弹击落马航 MH17 客机上也有类似的弹孔。

但调查人员经过仔细分析后,仍无法判定这这些黑点是弹孔还是泥土污渍,只能暂时放弃这条线索。

不过很快调查人员就发现了社交媒体上的另一组照片,有伊朗网民声称在现场附近一条沟渠中拍摄到一个圆锥形的机械部件。

经过比对分析后,调查人员发现这这个圆锥形物体原来是「Tor M-1」防空导弹的弹尖部分,据悉这款导弹的北约代号为 SA-15,伊朗曾在 2007 年进口 29 辆 SA-15 发射车,并在阅兵中展示过。

但这不足以证明是这枚导弹击落了客机,调查人员需要需要核实照片的来源,以及拍摄的具体位置。通常 Bellingcat 会通过 EXIF 数据获取拍摄图像的相机类型、拍摄者所站位置的精确经纬度,但如果是通过 Telegram 这样的加密通讯应用上传,元数据就会被删除。

因此调查人员只能从图片中寻找蛛丝马迹,由于照片中只有一条沟渠,没有建筑物或路牌等容易辨认的标识,为此调查人员搜集了大量德黑兰郊区的道路资料,试图找出照片中的沟渠,最后通过网上其他角度的照片,才确认照片确实来自德黑兰。

最重要的线索在事故发生的第二天出现,社交平台上开始流传一个视频。在昏黄的路灯下,在一群建筑上空突然出现一个黄色火球,随后这个黄色光点开始朝着地面滑落。

Eliot Higgins 意识到,这很可能就是导弹击落客机的画面,可是证据呢?

视频分辨率太低,根本无法辨认那个黄色火球是什么,而且这段来源不明的视频是不是在德兰黑都很难说,但有了建筑物参考,比起检索导弹照片来源要容易得多了。

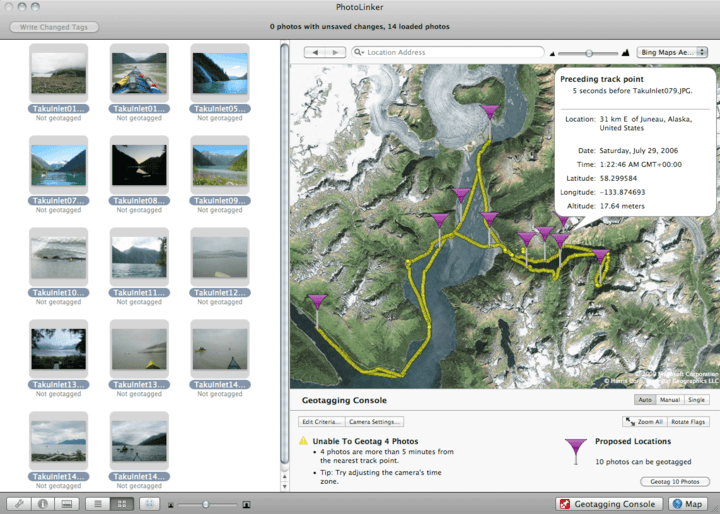

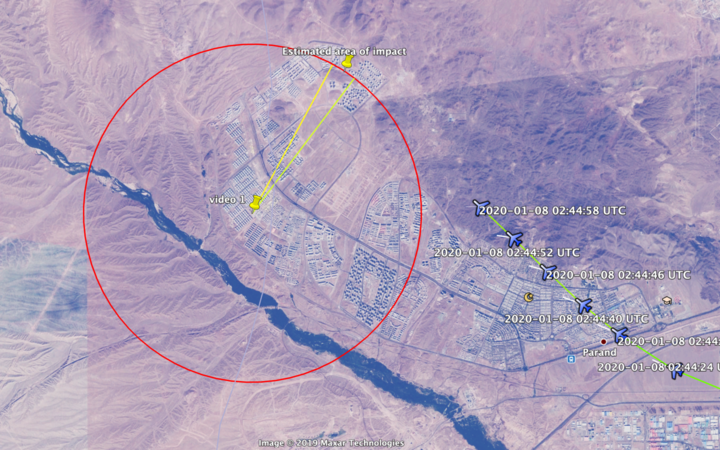

调查人员仔细查看了视频中的每一座建筑、街道标志和道路,并尝试映射到卫星图像,初步确认这些建筑是位于德黑兰机场附近帕兰(Parand)的一个社区。

接着再通过 Google 街景将这个社区的建筑和街道与视频进行比对,调查人员还在视频中发现了和之前导弹照片一样的沟渠,基本已经可以确认这就是失事客机被导弹击中的瞬间了。

▲ 视频中出现的建筑. 图片来自:Twitter

调查人员甚至通过视频定位到飞机中弹的具体方位,不需要什么复杂的工具,只需要初中的物理知识——用雷声和闪电的关系测算打雷处的距离。

由于看到闪电和听到雷声有一定时间差,而声音的传播速度是 340 m/s,只要用时间差乘于传播速度,就能得出打雷处与我们的直线距离。

而在那段视频里,从出现闪光到听到爆炸声的时间差为 10.7 秒,因此客机与摄像头的直线距离约为 3600 米,然后综合附近的参考物,根据简单的勾股定理,就能判断客机是在 3300 米的高空被导弹击中。

调查人员还结合提供实时航班飞行状况的软件 FlightRadar24 ,绘制出失事客机完整的飞行轨迹,交叉认证了客机确实经过了黄色光点的位置,而且时间上也基本吻合。

至此,Bellingcat 已经破案了,通过完整而严密的证据链推翻了伊朗官方此前的结论。这就是基于开源情报的推理,不需要任何机密情报,但调查的速度甚至比很多国家的情报部门更快。

Bellingcat ,堪称互联网时代的福尔摩斯。

互联网时代的福尔摩斯

Bellingcat 这次对于伊朗失事客机的调查,再次让全球看到了开源情报的力量。起初 Bellingcat 只是英国记者 Eliot Higgins 一个人创办的众筹调查新闻网站,专门利用卫星图像、社交媒体、YouTube 和在线数据库等公开资料来进行调查报道。

▲ Eliot Higgins. 图片来自:Interhacktives

Bellingcat 这个名字则来自一个著名的寓言,一群老鼠为了消除猫的威胁,决定将一个铃铛挂在猫脖子上,虽然所有老鼠都支持这个建议,但却没有一只老鼠愿意这样做。

在过去几年里,Bellingcat 已经通过类似的调查方式揭开了多个争议事件的真相,包括马航 MH17 号航班坠毁、叙利亚化武器袭击和俄罗斯双面间谍 Sergei 与其女儿在英国被毒杀等事件。

其中对马航 MH17 号航班坠毁的调查,更让 Bellingcat 声名鹊起。跟这次的伊朗失事客机调查一样, Bellingcat 通过社交媒体、YouTube视频、Google 地图上信息定位事故发生地点,甚至通过阴影来测算时间,以确定导弹发射器运输经过某地的具体时间是否与最终的导弹发射时间相吻合。

在事故发生的第二天, Bellingcat 就公开了调查结果,马航 MH17 号航班是被俄罗斯的「山毛榉」导弹击落,并梳理出了导弹发射器运输的时间线和路线图。相比之下,美国情报部门在马航 MH17 失事后 5 天才发布了同样结论的报告。

Bellingcat 不吝向对外公开自己所有调查的数据来源和调查方式,对于各种信息严格的核实程序也让他们对于自己的调查结果十分有信心,面对一些人的质疑, Eliot Higgins 表示:

任何人都可以浏览和复查我们的工作。如果他们不同意我们,那么他们可以按照我们的工作流程来操作一遍,再来说明我们为何错误。

目前这种基于开源情报的调查方式已经在国际上被认可,国际刑事法院的逮捕令,联合国禁止化学武器组织的报告,都开始引用来自社交媒体和 Google 图片搜索的证据,一些国家的情报部门还设立专门分析开源情报的团队。

开源情报的前世今生

其实对于开源情报的应用,并不是从互联网时代才开始的。早在二战前夕,瑞士作家伯尔托尔德·雅各布出版了一本名为《战斗情报》的小册子。

这本长达 172 页的书籍详尽地描述了德国军队的组织结构,详细地列出了德军各级司令部、各师和各军管区的番号、编制、装备、人数、驻扎地点,还有 168 名陆军各级指挥官的姓名、年龄、经历和任职时间,甚至还谈到了最新成立的装甲师。

伯尔托尔德·雅各布也因此被德国特务秘密抓到了德国,德国情报机关打算通过严刑逼供让雅各布供出是如何获取这些机密信息的,结果·雅各布的回答却让德军十分惊讶,原来这本书的所有信息都是来自于德国公开出版报刊中的讣告和婚姻公告。

很快开源情报开始受到更多国家的重视,美国也在二战时期成立了专门搜集和分析开源情报的外国广播监测处(FBMS),在此之前一般认为有价值的情报都是绝密的,开源情报在实战中的应用扭转了人们的认知。

▲ 图片来自:《窃听风暴》

被美国情报界称为「情报分析之父」的谢尔曼·肯特(Sherman Kent)曾指出,情报界每天所使用的情报中,大约有 80% 来自公开来源。

虽然有些情报可能是通过秘密途径获得的,但是大量的情报必须是来自平淡无奇的、光明正大的观察和研究。

到了互联网时代,更加海量和透明的公开数据让开源情报中潜藏的价值变得更巨大。但同时也意味更多的冗余数据,从海量数据中筛选有用信息并核实的难度也进一步提高。

所幸这个时代随着数据量增长的还有科技,美国地理空间情报局就曾委托密苏里大学的研究人员开发用于信息搜索和分析的 AI 工具,据悉这种技术在 9 万平方千米的区域内平均搜索目标的时间只要 42 分钟,效率比人类高出 80 多倍,准确率与人类相差无几。

100 多年前,柯南·道尔笔下的福尔摩斯破案依靠的是细微的观察和演绎推理的天赋。而在信息爆炸的数字时代,谁能在公开信息中快速提取有用的情报,谁就能成为福尔摩斯。

题图来自:《神探夏洛克》