医生很忙,除了行医,还得学习如何防黑客

随着科技发展,我们用于治疗疾病的工具也在不断优化。譬如,胰岛素泵让糖尿病病人脱离了每天打针注射胰岛素的困境,通过将相关设备注入皮下,即可每天自动按时按量注射胰岛素,只需要每周更换一次。

但在大部分人还没察觉的时候,这些依赖科技的新工具也开始显现了它们的潜在危险,并引起了一群既是医生,同时又是黑客的人群的注意。

近日,在 Cyber Med Summit (网络医疗峰会 )上,组织者为医疗行业内专业人士开展了一次类似“新手集训营”的活动。不仅分享了理论上的知识,还组织了 3 场黑客时代下的急救模拟。

那 3 场模拟分别涉及了一个胰岛素泵、一台床旁输液泵以及一个心脏起搏器。

模拟活动结束后,当医生被告知那些医疗器械是因为被黑客入侵才没有按预期一般运行时,她(医生)表示,如果她能够意识到这个问题,她会把仪器换掉。

但我们告诉她,那样做并没有用,因为被入侵的还有这台机器背后相连系统,(因此即使换一台机器,还是会受影响)。

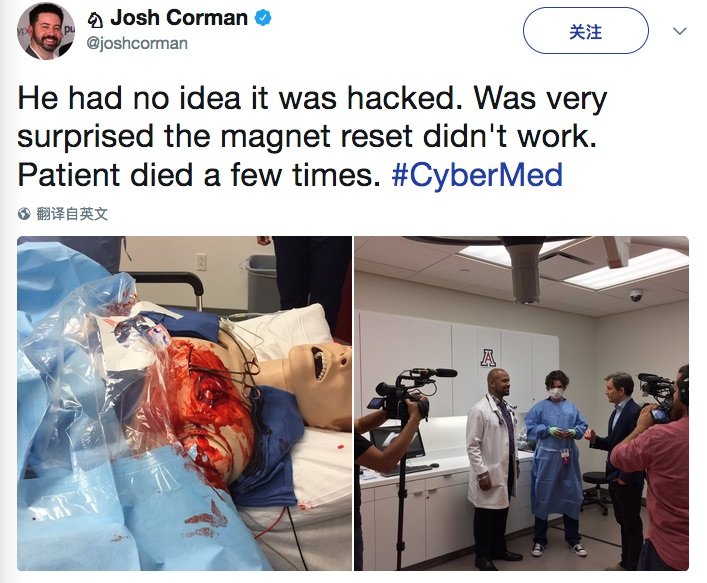

活动其中一位联合主办人 Josh Corman 在采访中说道。而在模拟急救中,假人也因此“死”了好几回。大家也才意识到,在潜意识中,医务人员对这些技术的信赖程度如此之高。

(当天活动的实时推特分享,图自 Twitter)

如果有一天我们听到有一位病人因网络攻击而丧命……那将迫使我们立即进入一个医疗健康数字安全的新时代,医院将(因毫无防备)变得乱糟糟。

因此,我们不应该等到那天再行动,我们现在就要开始准备。

活动另一名联合发起人 Christian Dameff 说道,他既是专业的医疗人士,同时也是一位黑客。事实上,他的担心并不是空穴来风。

( 活动联合创始人 Jeff Tully 医生和 Christian Dameff 医生,图自 Azcentral)

去年 8 月,美国 500 强公司 St. Jude Medical 就被曝出,其生产的心脏起搏器有严重的安全漏洞。

而在今年 4 月,美国食品及药物管理局(FDA)发文,指出 St. Jude Medical 早在 2014 年就已经知道产品存在问题,但并没有采取对软件进行升级或其它解决措施。FDA 还表示,St. Jude Medical 因“屡次未能解决内部安全问题和把控产品质量,该过失导致至少一名病人死亡。”

随后,St. Jude Medical 的母公司才出来发表声明,将“把病人安全放在第一位”,并表示会“严肃对待这个问题”。

无论是在 Cyber Med Summit 上的模拟演示,还是 St. Jude Medical 公司的安全过失,这些都是目前医疗器械安全隐患敲响了警钟。

唯一好消息是,美国的全国州长协会有意将 Cyber Med Summit 这类安全演示复制到美国更多地方,让更多医生了解医疗器械的网络安全问题。 最后,Corman 也强调道:

现在,大量的现代医疗管理技术都依赖科技,但它们并没有融入任何安全保护。 我们必须在 50 个州都做这个(普及工作)。

题图来自 Castle Connolly