iPhone 是间谍手机?这些才是真相!

A 君注:近一两周,「爱国」成为热门词。有些民众在部分公众号的教唆下高呼「iPhone 是身边的超级间谍」……这到底是怎么回事?相信看完这篇文章你就会有答案。

另外,我们曾经制作过一份 iPhone 隐私保护指南手册,你可以在微信号 appsolution 后台回复「隐私安全」获取。

近来有个视频在某些人的朋友圈里疯传,标题的关键字离不开:央视、苹果、iPhone、间谍、搜集用户隐私、危害国家安全。

这个视频是 2014 年 7 月 CCTV 13 的《新闻直播间》节目,它指出苹果在用户不知情的情况下,通过 iPhone 搜集位置信息并传回苹果服务器,涉嫌侵犯用户个人隐私,更甚者,有危害国家安全的风险。

且不论这个两年前的视频为何又被翻出,但是如此大规模的传播引起了我们关注。AppSo(微信号:appsolution)无意谈论政治,却有兴趣从科技的角度来挖掘此事。

先说结论

央视:iPhone 里有一个叫「常去地点」的功能。它不但知道你的家庭住址、工作单位,还精准记录了你每天都去了哪里,待了多长时间。而且这是默认开启的。

事实:「常去地点」功能确实存在,但并非默认开启。

央视:超过 90% 受访用户不知道「常去地点」这项功能,央视质疑 iPhone 记录这些信息的作用。

事实:苹果称「常去地点」主要用于为用户提供通勤信息,方便用户出行。

央视:「常去地点」的位置记录数据隐藏在手机的深层目录里,并未加密。

事实:数据文件本来就需要用户密码(即 iPhone 的锁屏密码)才可查看,但文件本身确实没有加密。

央视:即使你关闭了「常去地点」这项功能,后台依旧会把你的位置信息记录下来。

事实:苹果收集这些众包数据用于加快定位的速度,将时间从几分钟缩短到了几秒钟,后文有详细解释。

央视:苹果采取应用、手机基站和 WiFi 热点三种方式来定位用户, 将收到的数据回传到苹果公司总部,提供给广告商、软件开发商、情报部门等第三方。在大数据的作用下,数据可能会泄露整个国家的经济民生状况,甚至国家机密。

事实:苹果再三强调不会追踪用户定位,也没有开过任何「后门」。究竟有没有,这个只有苹果知道,但目前没有任何证据可以证明此事。此外,国家也不会允许任何机密人员使用 iPhone。

央视的报道视频在此,有兴趣的同学可以看,时长 25 分钟:

上面说到的问题,我们一个个做了查证

其实在央视报道之后,苹果就针对此事作出了回应。完整的声明查看这个链接:http://www.apple.com/cn/your-location-privacy/。

下面 AppSo 会结合实际情况,以及苹果的声明来一一说明这些问题。

常去地点确实存在,但并非默认打开

首先,「常去地点」这个功能确实存在(开关在「设置 – 隐私 – 系统服务 – 常去地点」),它的作用在于(以下引用自苹果官方):

当使用 iPhone 了解交通状况时,iOS 可搜集「常去地点」,在「通知中心」的「今天」视图中提供通勤信息,并在 CarPlay 中为你展示 iOS 自动规划的路线。

然而,说「常去地点」功能是未经用户允许且默认打开的,就有点不妥了。

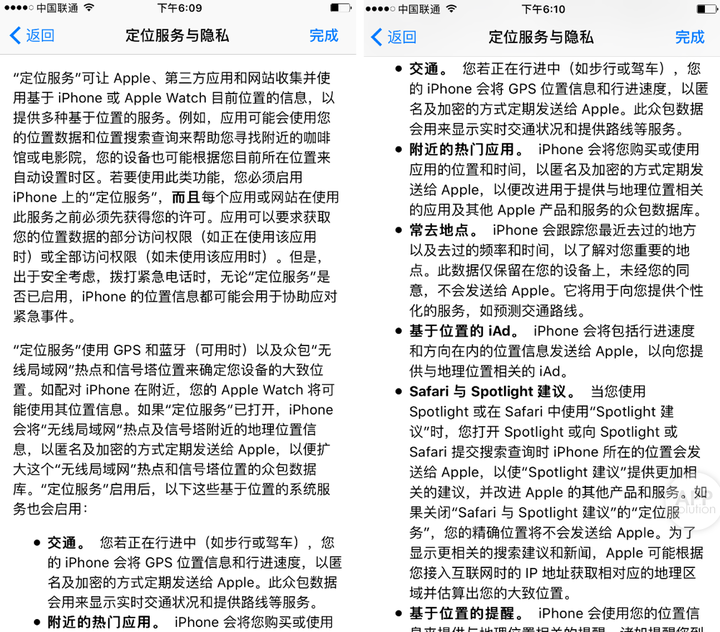

原因在于,「常去地点」可用的前提是用户允许 iPhone 访问位置权限,而在每一部 iPhone 被正式启用前,用户(也就是你)都会被询问申请「位置」的使用权限,并附上了「关于定位服务与隐私」的详细说明。

所以只有当用户选择了「启用定位服务」之后,「常去地点」功能才会被启用,说它是默认打开有失妥当。在「定位服务与隐私」中也写出了「常去地点」的追踪内容及记录目的。

不过一般用户在打开位置功能时,并不会想到 iPhone 会如此巨细无遗地记录自己的坐标,甚至分析出工作地点和家庭住址。

AppSo 认为,这样的处理方式很容易造成用户恐慌,苹果如果给了用户更清晰明确的选择提示当然会更好。但就此说苹果未经允许搜集用户隐私,是非常不负责任的说法。

记录「常去地点」的数据文件未加密?

苹果方面是这样回应的:

Apple 不会在任何时候通过任何用户的 iPhone 去获取其「常去地点」或其定位服务的缓存。我们通过用户密码对缓存进行了加密,并且谨防任何应用对其进行访问。为了让用户拥有更大透明度的权益,用户在成功输入其个人密码后,即可看到其设备上收集的数据。而当设备锁定后,在未输入密码的情况下,任何人都不可能查看这些信息。

这事其实很好理解。苹果向来强调数据掌握在用户自己手里,包括「加密」的自由。央视声称记录位置信息的数据文件没有加密,可以用软件轻易打开——但实际上我们知道,将 iPhone 连接到电脑的时候,如果不用密码解锁 iPhone,电脑读取不到 iPhone 的任何文件。

也就是说,在你用电脑看 iPhone 文件的过程中,你已经自己把锁给解了……

不过,针对数据文件本身没有加密的问题,我们也做了些查证。

在一部系统为 iOS 8.1.2、已越狱的 iPhone 上,我们确实可以在手机用密码解锁了的情况下,直接在电脑上打开记录了位置信息的数据文件。但在另一部没有越狱的 iPhone 上,我们用了几个工具都无法查看到相关文件。

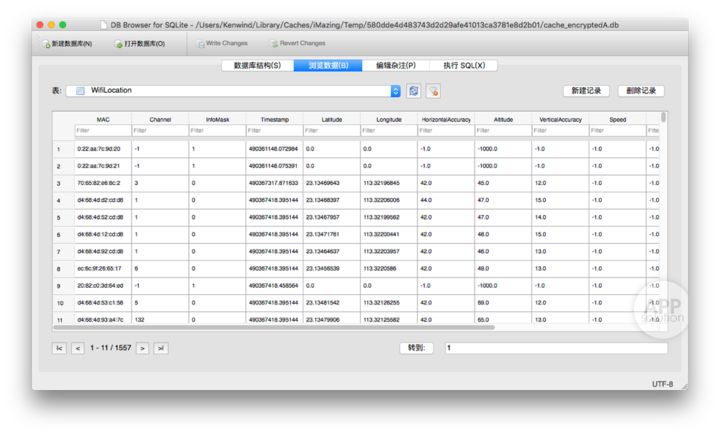

这是 WiFi 热点的位置数据记录

关于定位数据文件在电脑上采用明文的这个问题,苹果在 2011 年 4 月 27 日发出的官方声明里承诺修复,但至今依旧维持原状。

为什么要动用应用、手机基站、WiFi 详细记录位置?

众所周知,只有我们开启了位置服务功能,手机才能判断我们大致的位置,从而让「地图」「天气」或「xx 点评」等应用正常使用。

可是,定位位置只需要使用 GPS 卫星定位即可,为什么苹果还要记录我们使用过的 app、连接过的手机基站以及路上碰到过的 WiFi 热点呢?

我们从苹果的官方回应中找到了部分答案:

如果仅使用 GPS 卫星数据进行手机定位,可能需要花费几分钟的时间。而通过预先储存的无线局域网热点位置和信号发射塔位置数据,并结合当前正在被 iPhone 接收的无线局域网热点和信号发射塔信息,iPhone 可以将这个时间缩至短短几秒钟。为了实现这一目标,Apple 运行着一个安全可靠的众包数据库,其中包含了 Apple 通过数百万 Apple 设备收集的已知信号发射塔和无线局域网热点位置信息。

简单来说:只用 GPS 定位要花几分钟,但结合 iPhone 用户提供的众包数据库,定位就只需要几秒钟。

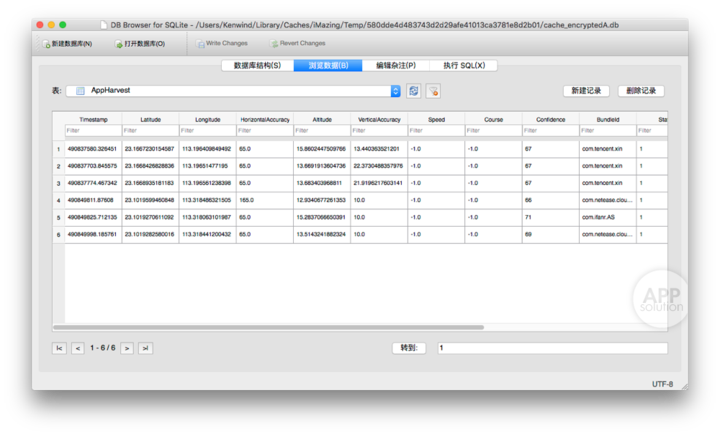

那为什么要记录我们使用过的 app 呢?报道中有个细节特别引起了我的注意,那就是当测试人员将微信、QQ 等 app 的位置权限关闭后,还是能在 iPhone 系统文件中,看到了对 app 打开时的时间及位置记录。以下为我们实测的截图:

我们暂时没有在苹果的官方声明中找到与此对应的回答。

个人隐私数据传回了苹果?危害国家安全?

报道中最敏感的或许就是这一点了。这个问题的重点,取决于苹果是否能够信守对消费者的承诺。

苹果在回应央视的官方声明中多次强调没有这回事:

Apple 不会追踪用户的定位:Apple 以前从未这样做过,以后也永远不会这样做。

在收集众包数据的过程中,Apple 设备并未发送或传输任何具体与某部设备或某位用户相关的数据。

Apple 从未与任何国家的任何政府机构就任何产品或服务建立过所谓的「后门」。我们也从未开放过我们的服务器,并且永远不会。对于我们而言,这些都是必须坚守、绝不妥协的。

如果你还记得,在今年二月,美国法院曾要求苹果公司配合 FBI 解锁枪击案凶手的手机,但是苹果一直没有让步。(当然,这事背后的细节我们也不清楚,这里不做深究。)

苹果 CEO 库克为此亲自写了一封公开信,愤怒地指责了美国政府的行为,也表达自己对个人隐私的重视:

我们觉得美国要求在产品中开「后门」的行为是错误的,我们也害怕这种要求恰恰会破坏美国政府一直想要保护的自由。

在众多科技互联网公司将搜集用户隐私作为一门生意在运营的今天,苹果一直强调自己的商业模式就是直接售卖出色的产品,而不是将用户的隐私售卖给广告商(曾经的 iAd 业务也已经不再运行)。

但 AppSo(微信号:appsolution) 同时也想提醒,这毕竟只是苹果公司的一面之辞——相信与否,完全是一种个人选择。如果选择了不相信,那么大可弃用所有苹果设备,选择自己更信任的公司和产品。

或者,你也可以关闭 iPhone 上那些跟隐私息息相关的选项。关于这部分的操作,你可以在微信号 appsolution 后台回复「隐私安全」获取操作手册。

写在最后

我们曾在这篇文章里写过这样一段话:

AppSo 希望大家可以免受这些流言的困扰,也建议大家不要轻信来路不明的消息,应该选择相对可靠的信源。除此之外,也要充分利用已有的工具(包括脑子)去甄别接收到的信息,不要因为「懒」或「蠢」让自己蒙受不必要的损失。

AppSo 无意为哪方辩护,「逢 xx 必信」与「逢 xx 必反」一样可怕。但作为一个「摆事实、讲道理」的媒体品牌,我们还是希望传播更多的理性和知识,而不是愚昧和流言。

希望你能从中受益。

本文由让手机更好用的 AppSo 原创出品,关注微信号 appsolution,回复「隐私安全」获取 iPhone 隐私保护指南手册。